Как защитить свой сайт на wordpress от спама с помощью плагина.

Друзья, если вы веб-мастер и создаёте свои сайты на WordPress, вы наверняка сталкивались со спамом в комментариях и попытками взлома вашего сайта злоумышленниками. В это статье мы поговорим с вами о том, как защитить свой сайт на WordPress от спама с помощью плагина All in One WP Security & Firewall. Забегая немного вперед, хочу сказать, что данный плагин имеет большое количество настроек и является универсальным средством защиты вашего сайта на WordPress.

Оглавление

- Установка плагина.

- Настройка плагина

- Общие настройки

- Администраторы

- Аторизация

- Регистрация пользователя

- Защита базы данных

- Защита файловой системы

Итак, приступим к освоению плагина All in One WP Security & Firewall. Для того чтобы установить плагин, необходимо в панели администратора перейти на вкладку плагины и нажать на кнопку «добавить новый».

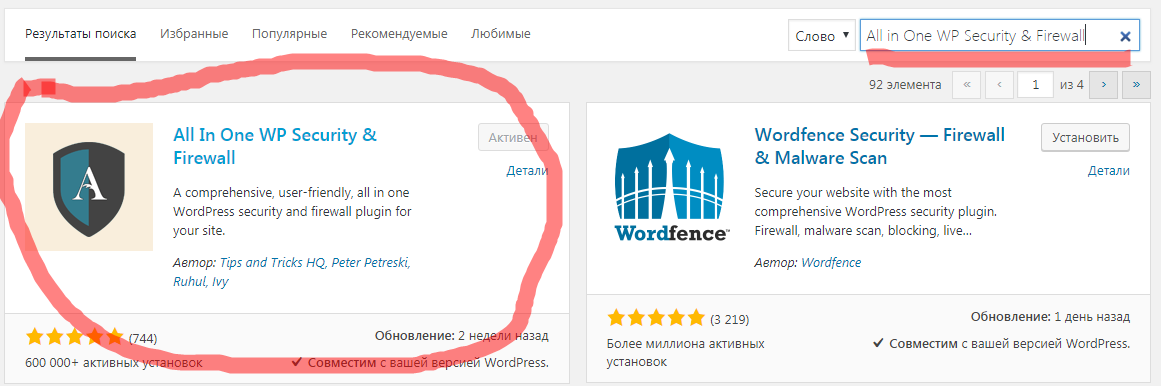

Далее в поисковой форме вводим «All in One WP Security & Firewall».

Обратите внимание, что на скриншоте кнопка не активна и написано «Активен». Это связанно с тем, что плагин уже установлен. У вас же кнопка будет активна и на ней будет написано «Установить». После того, как вы нажмете на кнопку, плагин начнет устанавливаться. После этого, на кнопке будет написано «активировать», жмем на нее, тем самым активируем плагин.

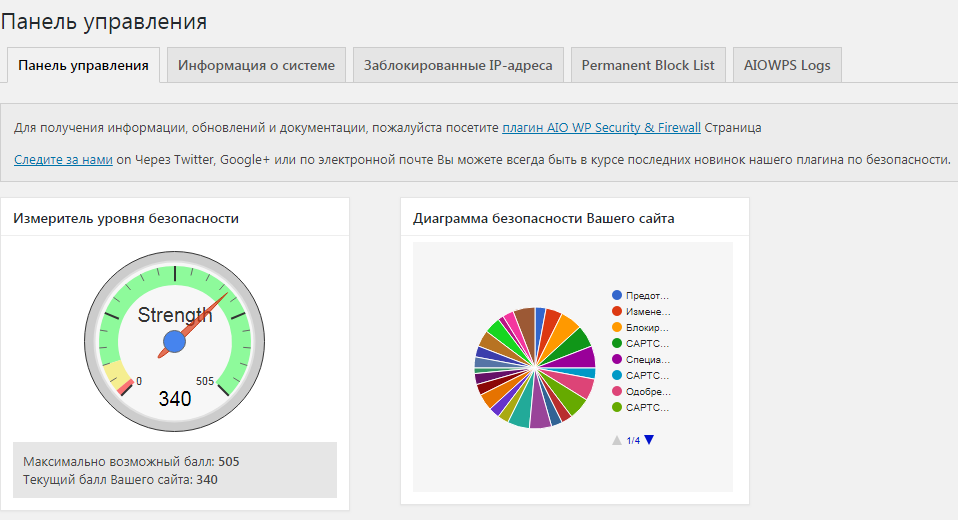

После установки и активации плагина, в левой части панели управления появится вкладка «WP Security». Щелкаем по ней и разбираемся:

Обратите внимание на цифру 340. Таким образом, плагин показывает, на сколько баллов защищен сайт из возможных 500.

Настройки плагина All in One WP Security & Firewall

Далее мы рассмотрим с вами процесс настройки плагина WP Security.

Настройки

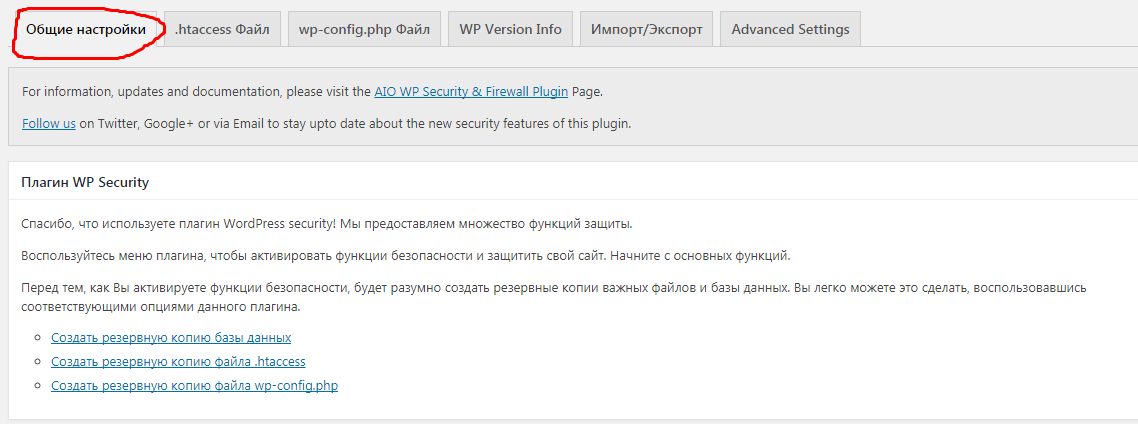

- Переходим в настройки,

вкладка «общие настройки».

Здесь вы можете создать резервные копии:

- Базы данных;

- Файла .htacces;

- Файла wp-config.php.

- Вкладка .htacces файл. Файл «.htaccess» — это ключевой компонент обеспечения безопасности сайта, который позволяет в значительной степени варьировать механизмы его защиты. В этом разделе Вы можете создать резервную копию файла .htaccess и, при необходимости, восстановить его из резервной копии в будущем.

- Вкладка wp-config.php файл. Файл wp-config.php — это один из наиболее важных файлов WordPress, содержащий данные доступа к Вашей базе данных и другие очень ценные настройки. В этом разделе Вы можете создать резервную копию этого файла и, при необходимости, восстановить его в будущем, используя эту резервную копию.

- Вкладка WP Version Info. WP Generator автоматически выводит информацию о текущей весии WordPress в специальном мета-теге в секции «head» на всех страницах сайта. Вот пример такого вывода: <meta name=»generator» content=»WordPress 3.5.1″ />

Эта информация существенно помогает хакерам и их роботам-паукам определять, не используете ли Вы какую-нибудь устаревшую версию WordPress с уже известными уязвимостями. - Вкладка Импорт/Экспорт. Данная секция позволяет Вам экспортировать или импортироать все настройки All In One WP Security & Firewall. Это может быть удобно, если Вы хотите использовать одинаковые настройки на нескольких сайтах. Внимание: До того, как импортировать, Вы должны понимать, какие настройки Вы пытаетесь импортировать. При слепом импорте настроек, есть риск, что Вы потеряете доступ к Вашему собственному сайту. Например, если какая-нибудь настройка зависит от URL домена, тогда она может не работать правильно при использовании сайта с другим доменом.

- Вкладка Advanced Settings. Параметры IP Retrieval позволяют указать, какую глобальную переменную $ _SERVER вы хотите использовать для получения IP-адреса посетителя.По умолчанию этот плагин использует переменную $ _SERVER [‘REMOTE_ADDR’] для получения IP-адреса посетителя. Обычно это самый надежный способ получить IP-адрес. Однако в некоторых настройках, таких как те, которые используют прокси-серверы, балансировщики нагрузки и CloudFlare, может потребоваться использовать другую переменную $ _SERVER. Вы можете использовать приведенные ниже настройки, чтобы настроить, какой глобальный $ _SERVER вы хотите использовать для получения IP-адреса.

Администраторы

- Вкладка «Пользовательское им WP». При установке WordPress автоматически присваивает администратору имя пользователя «admin» (если Вы вручную не измените его). Многие хакеры пытаются воспользоваться этой информацией, применяя для нападения «Брутфорс-атаку», когда они систематично подбирают пароль, используя слово «admin» в качестве имени пользователя. По соображениям безопасности, одна из первых и наиболее разумных вещей, которую Вы должны сделать на своем сайте, это изменить имя пользователя «admin», установленное по умолчанию. Этот раздел предназначен для изменения имени пользователя «admin» на более безопасное, по Вашему выбору.

- «Отображаемое имя». Когда Вы публикуете пост или отвечаете на комментарий, WordPress обычно отображает Ваш «никнейм». По умолчанию отображаемое имя пользователя идентично логину аккаунта. Из соображений безопасности, этого допускать нельзя, так как это уже на половину облегчает хакеру работу — фактически, Вы сами сообщаете ему логин своего аккаунта. Поэтому, чтобы усилить безопасность сайта, мы рекомендуем Вам изменить свой никнейм и отображаемое имя, чтобы они отличались от Вашего имени пользователя.

- «Пароль». Плохой пароль — это наиболее распространенная уязвимость на большинстве сайтов, и, как правило, первое, что будет делать хакер, чтобы проникнуть на сайт — попытается подобрать пароль. Многие люди сами себе ставят ловушку, используя в качестве пароля простое слово или ряд цифр. На подбор такого предсказуемого пароля у опытного хакера уйдет всего несколько минут, так как для этого используются специальные программы с большими базами наиболее распространенных сочетаний букв, слов и цифр. Чем длиннее и сложнее пароль, тем тяжелее будет хакеру его подобрать, потому что это требует гораздо больше вычислительных мощностей и времени. Здесь Вы можете проверить свой пароль на надежность.

Авторизация

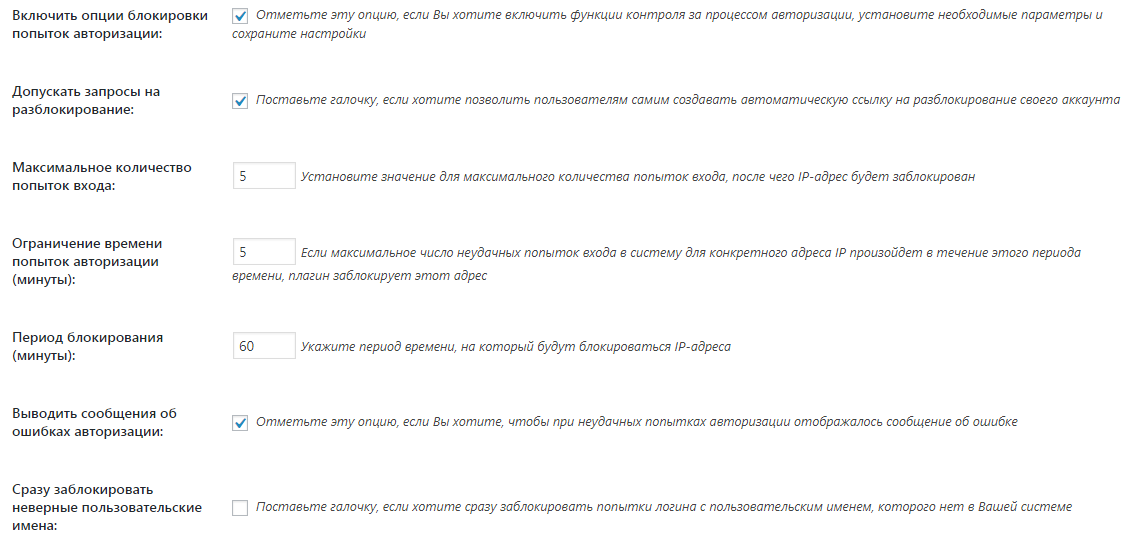

- Первая вкладка «Блокировка авторизаций». Здесь можно настроить процесс авторизации на вашем сайте.

Опции блокировки авторизации.

- Отмечаем галочку, если хотим активировать блокировку попыток авторизации.

- Далее ставим галочку, если хотим позволить пользователям самостоятельно разблокировать свой аккаунт.

- Указываем максимальное количество попыток входа.

- Указываем ограничение времени попыток авторизации в минутах.

- Устанавливаем период блокирование в минутах.

- Ставим галочку, если хотим выводить сообщение об ошибках авторизации (необязательно).

- Не рекомендую ставить галочку в пункте «Сразу заблокировать неверные пользовательские имена», так как можно самим ошибиться при вводе имени пользователя.

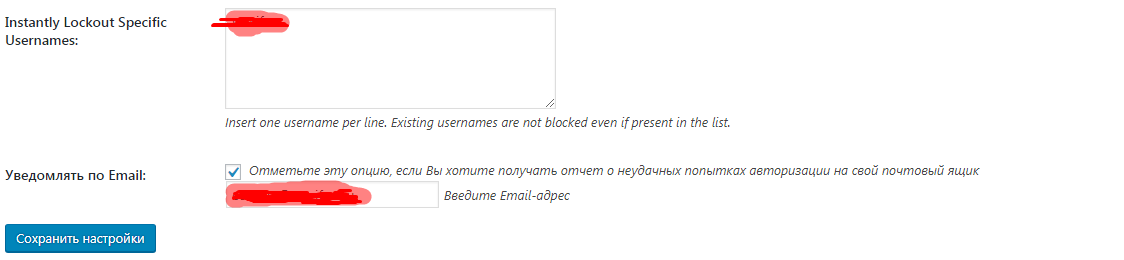

- Далее в поле ввода можно указать имена пользователей, которые не будут блокироваться при неудачных авторизациях

- Ниже ставим галочку, если хотим получать уведомления неудачных попытках авторизации и указываем почтовый ящик.

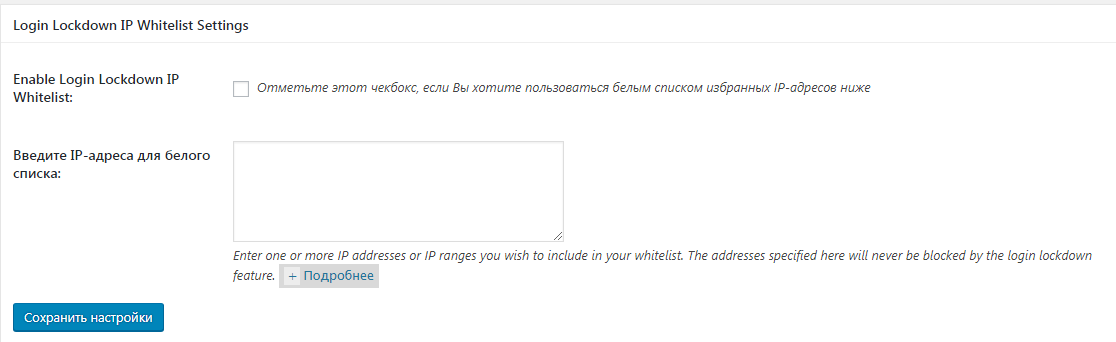

- Если вы хотите пользоваться белым списком избранных IP-адресов, то ставим галочку и вводим в поле ниже IP-адреса.

- Далее переходим во вкладку «Ошибочные попытки авторизации». Здесь будут отображаться записи о безуспешных попытках авторизации.

- Вкладка «Автоматическое разлогинивание пользователей». Здесь ставим галочки, если хотим, чтобы выход пользователя происходил автоматически. Ниже указываем время в минутах каждой сессии.

- Вкладка «Журнал активности аккаунта». Здесь отображается информация по активности аккаунтов на вашем сайте.

- «Активные сессии» — отображает активные сессии.

Регистрация пользователя

- Вкладка «Подтверждение вручную». Если хотим самостоятельно подтверждать регистрацию пользователей на сайте, ставим галочку.

- «CAPTCHA при регистрации». Ставим галочку если хотим выводить капчу при регистрации пользователей.

- Регистрация «Honeypot». Honeypot с английского – горшочек меда. Представьте себе, медведя, который забрался кому-то в гости. Если он увидит горшочек меда, то обязательно возьмет его, он же медведь! Теперь представьте себе робота, который регистрируется на вашем сайте. Honeypot это некое скрытое поле, которое видит только робот и при регистрации он обязательно заполнит это скрытое поле. Как только плагин обнаружит, что это поле заполнено, то сразу поймет, что это робот и заблокирует регистрацию.

Защита базы данных

- «Префикс таблиц БД». По умолчанию префикс таблиц WordPress – “wp_”. Атакам хакеров часто подвергаются базы данных сайта. Для того, чтобы усилить защиту, необходимо поменять префикс таблиц. Это можно сделать автоматически или вручную. Ставим галочку и жмем «Изменить префикс таблиц», чтобы изменить префикс автоматически. Если хотим сделать это вручную, в поле записываем префикс и жмем «Изменить прификс таблиц».

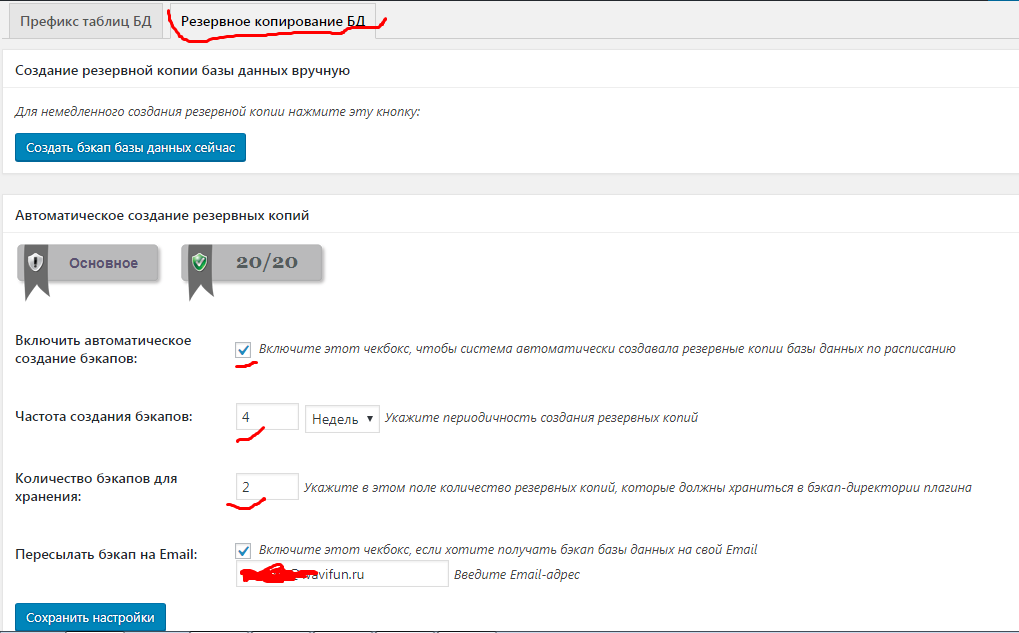

- «Резервное копирование БД». Здесь мы настраиваем резервирование базы данных: частоту создания бэкапов и количество хранящихся бэкапов.

Защита файловой системы

- «Доступ к файлам». Нажимаем кнопку «Применить рекомендуемые параметры где это необходимо».

- «Редактирование файлов PHP». Если хоти запретить редактировать файлы в админ панели, ставим галочку. ВНИМАНИЕ! Установив эту галочку пункт «Редактор» в пункте «Внешний вид» отображаться не будет. Чтобы редактировать файлы например, header.php или style.css, необходимо, зайти на хостинг и редактировать файлы в файловом менеджере.

- Доступ к файлам WP. Если хотим запретить доступ к файлам readme.html, license.txt и wp-config-sample.php, ставим галочку.

- Системные журналы. Ваш сервер периодически может публиковать отчеты об ошибках в специальных файлах, которые называются «error_log». В зависимости от характера и причин ошибки, Ваш сервер может создать несколько файлов журналов в различных каталогах Вашей установки WordPress. Просматривая время от времени эти журналы, Вы будете в курсе любых основных проблем на Вашем сайте и сможете воспользоваться этой информацией для их решения.

Whois-поиск

Эта функция позволяет получить детальную информацию об IP-адресе или домене. Чтобы получить информацию, введите доменное имя и нажмите «Выполнить поиск по IP или домену».

Черный список

Функция «Черный список» позволяет блокировать определенные IP-адреса, диапазоны и юзер-агенты, отказывая в доступе к сайту тем пользователям и ботам, которые использовали эти IP-адреса для спама или по другим причинам. Данная функция реализуется добавлением в файл .htaccess определенных правил. Блокируя пользователей с помощью директив файла .htaccess, Вы получаете первую линию обороны, которая отбросит нежелательных посетителей сразу же, как только они попытаются создать запрос к Вашему серверу.

Файерволл

- Базовые правила файрвола. Опции в этой вкладке позволяют применить некоторые базовые правила защиты для Вашего сайта. Данная функциональность брандмауэра достигается методом добавления в Ваш файл .htaccess некоторых специальных директив.

Активация этих опций не должна иметь никакого влияния на общую функциональность Вашего сайта, но при желании Вы можете создать backupВашего .htaccess файла, перед тем, как включите эти настройки.- «Активировать основные функции брандмауэра». Ставим галочку, если хотим активировать файерволл.

- «Completely Block Access To XMLRPC». Выберите этот пункт, если вы не используете функциональные возможности WP XML-RPC и хотите полностью заблокировать внешний доступ к XMLRPC.

- «Disable Pingback Functionality From XMLRPC». Если вы используете Jetpack или WP iOS или другие приложения, которым требуется WP XML-RPC, тогда выберите этот пункт. Это позволит защитить от уязвимостей WordPress pingback. НУЖНО ВЫБРАТЬ ЧТО-ТО ОДНО.

- «Block Access to debug.log File». Установите галочку, если вы хотите заблокировать доступ к файлу debug.log, который создает WordPress при включенном ведении журнала отладки.

- Дополнительные правила файерволла. В этой вкладке Вы можете активировать дополнительные настройки файрволл для защиты Вашего сайта.

- Отключить возможность просмотра директорий. Отметив этот пункт, мы запретим просмотр директорий сайта.

- Отключить http-трассировку. Ставим галочку, если хотим запретить http-трассировку.

- Комментарии через прокси-сервер. Позволяет запретить комментирование статей на вашем сайте, если пользователь подключен к прокси-серверу.

- Запретить вредоносные строки в запросах. Включите этот чекбокс, чтобы активировать защиту от XSS-атак.

- Активировать дополнительную фильтрацию символов. Включите этот чекбокс, чтобы защитить сайт от XSS-атак.

- 6G Blacklist Firewall Rules. Эта функция позволяет вам активировать 6G (или устаревшие 5G) правила защиты от брандмауэра, разработанные и выпущенные компанией Perishable Press. Черный список 6G — это простой, гибкий черный список, который помогает сократить количество вредоносных запросов URL-адресов, попавших на ваш сайт. Дополнительным преимуществом применения брандмауэра 6G на вашем сайте является то, что он был протестирован и подтвержден людьми PerishablePress.com как оптимальный и наименее разрушительный набор правил безопасности .htaccess для общих сайтов WP, работающих на сервере Apache или аналогичных. Здесь нужно выбрать что-то одно. Рекомендую выбрать активацию 6G.

- Интернет-боты. Бот это компьютерная программа. Большинство из них не вредоносны, такие как, например Googlebot, который посещает ваш сайт с целью индексирования страниц. Помните, что если вы активируете данную функцию, то плагин будет запрещать вход не только вредоносных ботов, но и полезных тоже.

- Предотвратить хотлинки. Хотлинк — когда кто-то на своем сайте показывает изображение, которое, на самом деле, находится на Вашем сайте, используя прямую ссылку на исходник изображения на Вашем сервере. Так как изображение, которое показывается на чужом сайте, предоставляется с Вашего сайта, для Вас это может привести к потерям скорости и ресурсов, потому что Вашему серверу приходится передавать эту картину людям, которые видят ее на чужом сайте. Данная функция предотвращает прямые хотлинки на изображения с Ваших страниц, добавив несколько инструкций в Ваш файл .htaccess.

- Детектирование 404. Ошибка 404 или «Страница не найдена» возникает, когда кто-то запрашивает страницу, которой нет на Вашем сайте. Большинство ошибок 404 случаются, когда посетитель написал URL страницы с ошибкой или использовал старую ссылку на страницу, которой уже нет. Однако, иногда можно заметить большое количество ошибок 404 подряд за относительно короткое время с одного и того же адреса IP, с запросами URL страниц, которых нет. Такое поведение может означать, что хакер пытается найти какую-то специальную страницу или URL со злым умыслом. Данная функция позволяет отслеживать все случаи 404, которые происходят на вашем сайте, а также дает возможность заблокировать соответствующие адреса IP на время, которое Вы выбираете.

- Custom Rules. Здесь вы можете указать свои собственные правила в файле .htacces.

Защита от брутфорс-атак

Брутфорс-атакой называется многократный перебор различных сочетаний имен пользователей и паролей, до тех пор, пока не будет найдена их правильная комбинация.

- Переименование страницы логина. Здесь вы можете переименовать страницу входа/логина на сайте. Например, по умолчанию это yoursite.ru/wp-admin. Злоумышленники, которые пытаются взломать ваш сайт, будут заходить именно на эту страницу и подбирать логин и пароль от вашего сайта. Если изменить адрес, например на этот yoursite.ru/enter или yoursite.ru/woity, то это усилить защиту вашего сайта.

- Защита от брутфорс-атак с помощью куки.

- Активировать защиту от брутфорс-атак. Активация этой функции действие также как и переименование страницы входа. В поле «секретное слово» вводим слово, которое будет трудно отгадать. Если, например, ввести слова woity, то адрес авторизации изменится на yoursite.ru/?woity=1. Т.е. по сути то же изменение страницы входа.

- Далее устанавливаем галочку, если на вашем сайте используется встроенная функция защиты контента паролем от WordPress.

- Далее ставим галочку, если есть тема сайта или плагин, работающий на AJAX.

- Captcha на логин.

- Ставим галочку, чтобы активировать КАПЧУ.

- Ставим галочку, чтобы КАПЧА отображалась на странице логина.

- Если у вас интернет магазин на Woocommerce, ставим галочку для показа капчи на формах.

- Если у вас интернет магазин на Woocommerce, ставим галочку для показа капчи на форме регистрации.

- Ставим галочку, чтобы показать капчу на странице «потерянного пароля»

- Белый список для логина. Если активировать данную функцию, то необходимо будет составить список IP-адресов, которым можно авторизоваться на сайте. Я бы не рекомендовал активировать этот пункт

Защита от Spam

Данная функция добавить поле с простой математической задачей в форму комментариев WordPress. Добавление поля CAPTCHA в форму для комментариев — простой способ резко снизить количество спам от роботов в комментариах, без использования правил в файле .htaccess.

- Спам в комментариях.

- Активировать CAPTCHA в формах для комментариев. Ставим галочку.

- Блокировать спам-ботов от комментирования. Отметьте этот чекбокс, чтобы активировать правила файрволла для блокировки комментарии от спам-ботов.

- Отслеживание IP-адресов по спаму в комментариях. Эта функция позволяет автоматически и постоянно блокировать IP-адреса, которые превысили определенное количество комментариев, помеченных как СПАМ. Комментарии обычно обозначаются как СПАМ либо плагином Akismet, либо вручную администратором WP, когда они отмечают комментарий как «спам» из меню комментариев WordPress. ПРИМЕЧАНИЕ. Эта функция НЕ использует файл .htaccess для постоянного блокирования IP-адресов, поэтому он должен быть совместим со всеми веб-серверами, на которых работает WordPress.

Сканер

Сканер позволяет сканировать ваш сайт на предмет изменения файлов системы. Также можно настроить периодичность проверок сайта.

Режим обслуживания

Эта опция позволяет перевести Ваш сайт в режим обслуживания, сделав невозможным просмотр сайта посетителями, за исключением администраторов. Это может быть очень полезным, если Вы что-то настраиваете, меняете дизайн, проверяете работу плагинов и т.д. и т.п.

Разное

- Защита от копирования. Данная опция позволит Вам закрыть возможность пометить и копировать текст в публичной части Вашего сайта.

- Фреймы. Эта функция позволяет предотвратить показ Вашего сайта и его содержания внутри frame или iframe на другом сайте. Данная функция, когда активна, определяет параметр «X-Frame-Options» как «sameorigin» в заголовках HTTP.

- User Enumeration. Эта функция позволяет запретить внешним пользователям / ботам получать информацию о пользователе с помощью URL-адресов, например «/? Author = 1». Когда эта функция включена, эта функция будет печатать «запрещенную» ошибку, а не информацию пользователя.